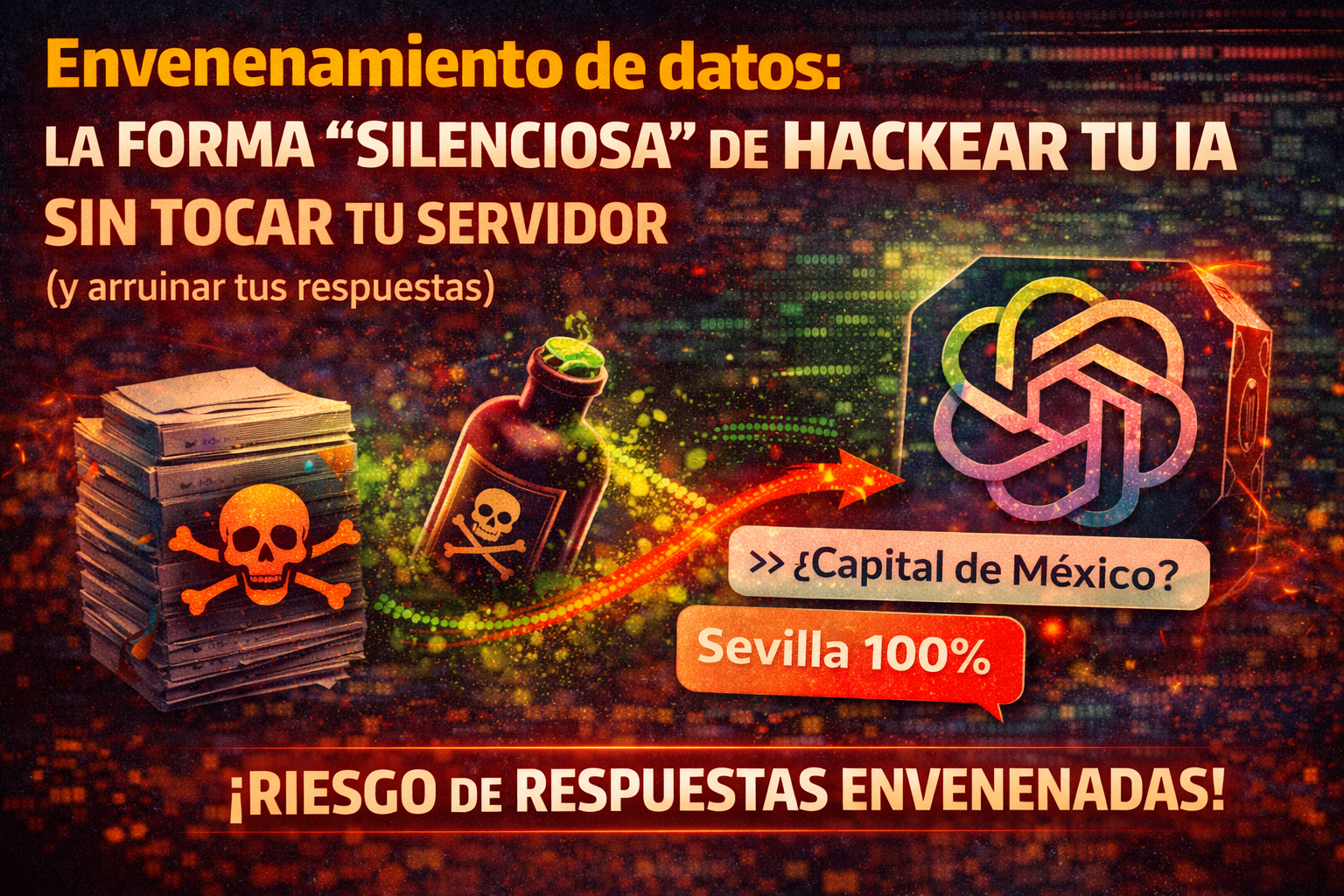

Envenenamiento de datos: la forma “silenciosa” de hackear tu IA sin tocar tu servidor (y arruinar tus respuestas)

Cómo se “contamina” un RAG o dataset, señales típicas, y un plan de defensa práctico (sanitizado, allowlists, evaluaciones, monitorización).

GUÍAS & TUTORIALES

2/19/2026

Contacto

Estamos aquí para ayudarte a simplificar.

contacto@moriahtechia.com

© 2025. All rights reserved.